信息系统生命周期安全管理体系实践与研究——信息安全软件开发篇

在当今数字化时代,信息安全已成为组织核心竞争力的重要组成部分。信息系统生命周期安全管理体系强调将安全理念贯穿于系统从规划、设计、开发、实施、运维到废弃的每一个阶段。其中,信息安全软件开发作为构建安全基石的源头环节,其重要性不言而喻。本文旨在探讨在信息系统生命周期框架下,信息安全软件开发的实践路径与研究前沿。

一、 安全开发生命周期(SDLC)的融入

传统的软件开发流程往往侧重于功能实现与交付效率,而安全考量常被置于事后补救的被动位置。信息安全软件开发的核心理念,是将安全活动深度集成到软件开发生命周期(SDLC)的每一个阶段,形成所谓的“安全开发生命周期”。这要求:

- 需求与规划阶段:明确安全需求,进行威胁建模。识别软件需要保护的资产、潜在的威胁攻击者以及可能遭受的攻击路径,从而确定安全目标与合规性要求(如等保2.0、GDPR等)。

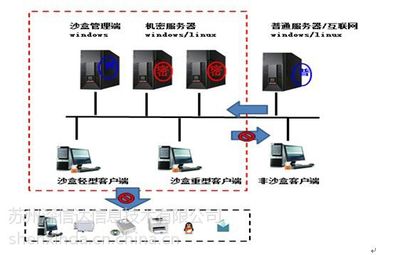

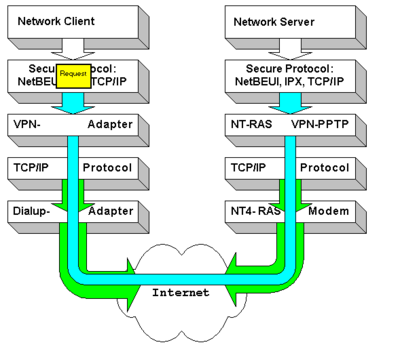

- 设计与架构阶段:进行安全架构设计。遵循最小权限、纵深防御、故障安全等安全设计原则。对系统架构进行安全评审,识别设计层面的安全缺陷,例如不安全的直接对象引用、缺少访问控制层等。

- 实现与编码阶段:推行安全编码规范。开发人员需接受安全编码培训,避免引入SQL注入、跨站脚本(XSS)、缓冲区溢出等常见漏洞。使用静态应用程序安全测试(SAST)工具在编码阶段自动检测代码安全缺陷。

- 测试与验证阶段:实施全面的安全测试。结合动态应用程序安全测试(DAST)、交互式应用程序安全测试(IAST)以及渗透测试,模拟攻击者行为,验证软件在实际运行环境中的安全性。

- 部署与运维阶段:确保安全配置与持续监控。遵循安全基线进行系统部署,并建立安全事件监控与应急响应机制,对运行时发现的安全漏洞进行及时修补。

- 废弃阶段:安全地处置软件及相关数据,防止敏感信息泄露。

二、 关键实践技术与方法

- 威胁建模:如微软的STRIDE模型,系统化地识别欺骗、篡改、抵赖、信息泄露、拒绝服务、权限提升等威胁,并制定相应的缓解措施。

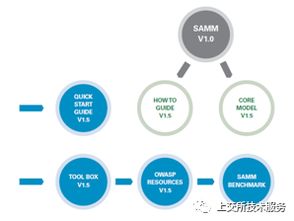

- 安全编码与代码审计:采用OWASP Top 10等指南作为基准,使用自动化工具与人工审查相结合的方式,确保代码质量。推广使用经过安全审计的第三方库和组件。

- DevSecOps的实践:将安全(Sec)无缝嵌入开发(Dev)与运维(Ops)的流程中。通过自动化工具链,实现安全测试的左移(Shift Left),即在开发早期持续、自动地进行安全评估,加快安全反馈循环,提升整体交付效率与安全性。

- 安全培训与文化培育:定期对开发、测试、运维等相关人员进行安全意识与技能培训,将“安全是每个人的责任”融入团队文化,从源头减少人为因素导致的安全风险。

三、 面临的挑战与研究展望

尽管安全开发实践已取得长足进步,但仍面临诸多挑战:业务需求与安全要求的平衡、快速迭代下的安全流程适配、开源组件安全风险管控、以及新型技术(如云原生、人工智能)带来的未知安全威胁等。

未来研究可重点关注:

- 智能化安全辅助:利用AI技术增强威胁建模的自动化与精准度,实现更智能的漏洞预测与代码修复建议。

- 供应链安全深度治理:建立软件物料清单(SBOM),实现对第三方组件全生命周期的透明化安全管理。

- 度量与改进体系:建立有效的信息安全软件开发度量指标,量化安全投入与成效,驱动体系持续优化。

###

信息安全软件开发是构建可信信息系统的第一道防线。只有将安全管理体系深度融入软件开发的全生命周期,通过系统性的方法、自动化的工具和全员参与的文化,才能从根本上提升软件的内在安全属性,为组织的数字化转型保驾护航。这不仅是技术实践,更是一项需要持续投入与演进的核心战略。

如若转载,请注明出处:http://www.xwkanche.com/product/69.html

更新时间:2026-05-27 14:33:37